Komentārs no TVNET

:(

Imteresanti, kāpēc Vidzemes Augstskola, kas vēl pirms dažiem gadiem ļoti daudz izmantoja OpenSorse programmatūru, tomēr pārsvarā atgriezusies pie MS lietošanas.

http://www.tvnet.lv/zinas/tvnetviedoklis/article.php?id=561858

OpenVPN

VPN

VPN (Virtual Private Networking) ir tehnoloģija kas ļauj pieslēgties attālinātam serverim un nodibināt ar to virtuālu tīklu. Caur šo tīklu var piekļūt savam darba vietas tīklam un strādāt ar tajā novietotajiem serveriem it kā pats atrastos tur, var saslēgt divus ģeogrāfiski attālinātus ofisu tīklus vienā kopējā utt.

OpenVPN priekšrocība ir iespēja pašam nodefinēt datu kanālu. Piemēram:

- PPTP VPN datu kontrole notiek caur TCP/1723 portu un dati tiek sūtīti caur GRE protokolu. Ja mana lokālā tīkla administrators nobloķē kādu no šiem portiem, tad savienojumu nodibināt nav iespējams. OpenVPN konfigurācijā var norādīt protokolu - TCP vai UDP un izvēlēties portu. Ja ņem klasisko, 80. portu tad šim VPN pavisam noteikti varēs piekļūt.

VPN datu savienojuma kodēšana - ar OpenVPN var kodēt datu savienojumu ar dažādiem kriptēšanas algoritmiem (jā, arī ar citiem VPN serveriem to var). Piemēram:

- Pieslēdzoties pie atvērta, nedroša (open, unsecured) wireless tīkla, citi tīkla dalībnieki var izspiegot datu plūsmu un uzzināt sensitīvus lietotāja datus (jo Tava antena raida radiosignālus bezvadu tīkla pieejas punktam un tas savukārt atpakaļ un šīs pārraides ar speciālu programmatūru var noklausīties trešā persona). Pieslēdzoties pie VPN, visi tālākie savienojumi notiek caur vienu datu kanālu kurš ir kodēts, sākot ar klientu un beidzot ar serveri.

VPN dod iespēju apiet lokālā tīkla administratora uzstādītos tīkla ierobežojumus, piemēram:

- Lokālajā tiklā nav iespējams klausīties interneta radio, jo ir bloķēts (piemēram) 8000 ports. Pieslēdzoties VPN mēs virtuāli nokļūstam citā vietā un ja attālinātajā tīklā nav liegts 8000 ports tad caur šo savienojumu varu klausīties interneta radio.

VPN dod iespēju apiet lokālā tīkla administratora padziļinātos ierobežojumus, piemēram:

- Jaunākajās tīkla maršrutētāju [rūteru] (router) versijās iespējams skenēt cauri ejošo datu plūsmu un liegt p2p savienojumus. Tautas valodā - lokālā tīkla administrators var bloķēt DC++ un torrent. Izmantojot VPN kurš kriptē datu savienojumu, iespējams apiet šo serveri un turpināt izmantot p2p (ja vien attālinātajā tīklā tas nav bloķēts)

Vārdsakot - VPN dod dažādus plusus pat parastam lietotājam. Mīnuss ir tāds ka dati neiet pa taisno uz Internet serveriem, bet gan caur VPN serveri un tikai tad uz

Internet serveriem. Šādas aizkavēšanās ir vājā vieta spēlējot tiešsaistes spēles utt. Būtībā viss atkarīgs no tā cik "tālu" (delay) atrodas VPN serveris.

Uzstādīšana

Uzstādīšanas process - Linux vidē, uz Ubuntu server.

1. instalēšana

2. sertifikātu ģenerēšana

cd /etc/openvpn/examples/easy-rsa/

vi ./vars

(izlabojam attiecīgo informāciju)

CN Jānorāda visos viens un tas pats!

./clean-all

./build-ca

Paroli vajag norādīt. Pēc tam viņu vajadzēs ģenerējot jaunus klientu sertifikātus.

Lietotāja atslēgas izveide. Var izvēlēties - norādīt paroli vai nē

- ar paroli

- bez paroles

openvpn --genkey --secret ta.key

Jānokopē keys/ca.crt uz /etc/openvpn/keys/ca.crt ,keys/dh1024.pem uz /etc/openvpn/keys/dh1024.pem , keys/server.crt uz /etc/openvpn/keys/server.cert un keys/server.key uz /etc/openvpn/keys/server.key

Tad jānokopē klientam (ar scp vai kā savādāk) keys/ca.crt, keys/user.crt un keys/user.key. Šie faili jāuzmana jo ar tiem var pieslēgties pie VPN.

Servera konfigurācijas fails /etc/openvpn/server.conf

dev tun

#dev tap

up ./office.up

tls-server

dh keys/dh1024.pem

ca keys/ca.crt

cert keys/server.crt

key keys/server.key

port 1194

# default - udp

#proto tcp-server

# ja vajag - papildus kompresija datiem

#comp-lzo

verb 3

#VPN DHCP Pool

server 10.10.14.0 255.255.255.0

push "route 0.0.0.0 0.0.0.0 10.10.14.1"

push "redirect-gateway"

#Ifconfig-pool-persist client-addresses.txt

#lietotaajiem var pieskjirt statiskas adreses, noraadot failaa:

#User1,10.10.14.111

# ljauj klientiem kas piesleedzas vpn sazinaaties savaa starpaa

client-to-client

keepalive 10 120

# var noraadiit savienojuma kripteeshanas algoritmu

#Cipher AES-128-CBC

/etc/openvpn/office.up saturs:

route add -net 10.10.14.0 netmask 255.255.255.0 gw $5

Tagad serveris ir gatavs, var startēt servisu

Linux Ubuntu klients

Pieslēgties šim VPN iespējams 2 veidos - ar urķēšanos pa konsoli vai izmantojot NetworkManager veidni (aplet)

Konsoles variants:

Kopēt no servera failus: ca.crt uz /etc/openvpn/keys/ca.crt, user.crt uz /etc/openvpn/keys/user.crt un user.key uz /etc/openvpn/keys/user.key

klienta konfigurācijas fails /etc/openvpn/client.conf

#dev tap

remote vpnserveris.com

tls-client

ca /etc/openvpn/keys/ca.crt

cert /etc/openvpn/keys/user.crt

key /etc/openvpn/keys/user.key

port 1863

#proto tcp-client

; comp-lzo

verb 3

Savienojumu var startēt ar komandu

un apstādināt ar

NetworkManager applet variants:

Uzstādīt VPN papildiespēju

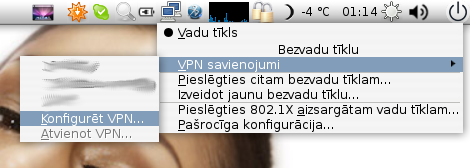

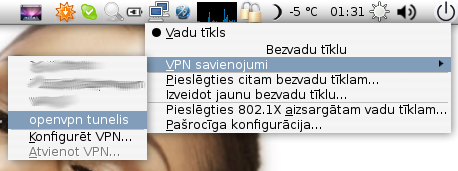

Tālāk: Kreisais taustiņš uz NetworkManager ikonas (pie pulksteņa) -> "VPN savienojumi -> Konfigurēt VPN"

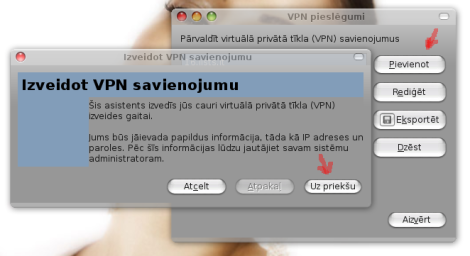

Tad poga "Pievienot"

Tad "Uz priekšu"

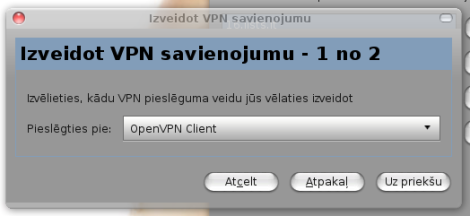

Pieslēgties pie "OpenVPN Client"

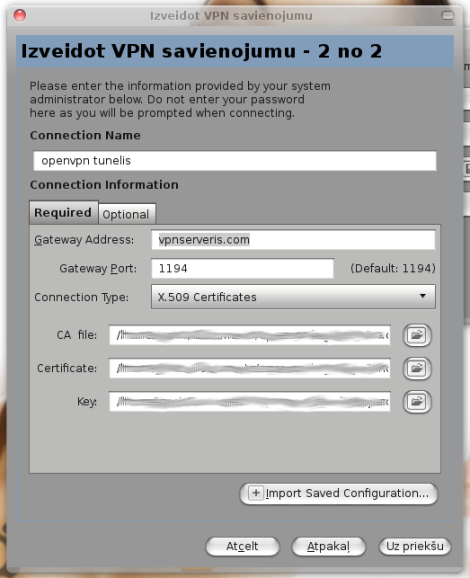

Tad, jaunajā logā jāievada:

Connection Name: savienojuma nosaukums, piemēram openvpn tunelis

Gateway addres: OpenVPN servera adrese

Gateway port: standartā 1194, bet ja serverim ir uzstādīts cits, tad arī šeit jāmaina

CA File: jānorāda ca.crt fails

Certificate: jānorāda user.crt

Key: jānorāda user.key

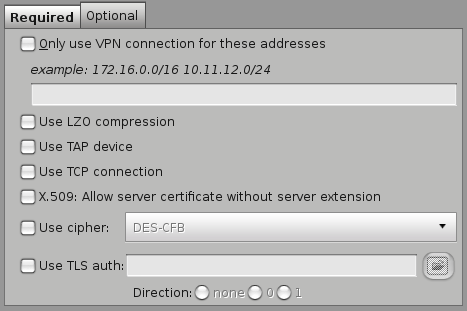

Optional sadaļā ieķeksējam TCP gadijumā ja serverim uzstādīts tcp protokols. augstākminētajā konfigurācijā ir nevis TCP bet UDP, attiecīgi var izvēlēties arī LZO kompresiju utt

Pēc tam jāspiež uz pogas "Uz priekšu", tad "Pielietot".

Kad serveris veiksmīgi pievienots, nospiežot kreiso peles taustiņu uz NetworkManager apleta ikonas, var izvēlēties "VPN savienojumi -> openvpn tunelis".

Ja pēc pāris sekundēm pie ikonas parādas atslēdziņa, tad tas nozīmē ka klients ir veiksmīgi pieslēdzies serverim un atrodas virtuālajā tīklā

MacOS X klients

Jāizmanto dmg paka no http://www.tunnelblick.net/

DNS rezolvēšana

Tā jau likās ka šodien čakarējas DNS.. Nupat no pods.lv secināju ka būs jāmaina DNS serveru adreses:

159.148.108.1 uz 92.240.64.1

159.148.60.20 uz 91.198.156.20

Sarkanais paklājs

Un pie reizes vēlējos atzimēt ka adblock sarakstā nonāca "http://img.draugiem.lv/img/top/carpet_bg*" citādi acīs kož tas sarkanais pleķis

Iemūžinu WinESD

Šo ierakstu izveidoju lai kāds kas meklē internetā winesd tik pat izmisīgi kā es, var to ielādēt.. vienkārši oriģinālā lapa vairs neeksistē un nekur citur nevar to dabūt (Ilgi meklēju līdz atradu vienā krievu lapā)

Tātad par WinESD: Šis ir virtuāls skaņu kartes draiveris kas tam atskaņošanai paredzēto skaņu pārraida pa tīklu uz ESD serveri. Ļoti izdevīgi tad kad sēdi ar portatīvo datoru gultā, bet visa foršā skaņu sistēma ir pieslēgta pie servera. Par to kā uzstādīt ESD serveri (piemēram Pulseaudio) nestāstīšu, bet tā ir viena noderiga lieta ;)

No ju jau neeksistējošās lapas, "http://www.clingman.org/winesd":

Update 7/5/2000 Verson 0.03 is here (source ). This fixes several problems with Windows 2000 and some installation issues.

Installation

The latest version (0.03) will install in Windows 2000 and NT 4.0. The installation is tricky, and somewhat hacked. Maybe 0.04 will fix this.

* After unzipping the zip file, go to the "Multimedia" control panel.

* Select the "devices" tab.

* Click on "Add"

* choose "Unlisted or Updated driver"

* type in the Path where WinESD was unzipped. The installation may complain about the driver already being on the system. I don't know why this is, but I think the OEMSETUP.INF file needs to be reviewed.

* Add a registry value "HKEY_LOCAL_MACHINE\\SOFTWARE\\Enlightened\\WinESD\\ESPEAKER" (REG_SZ) that contains the node name of your esd machine (i.e. "linuxhost:16001"). The port number is needed--Old version of esound used 5001, new version use 16001

* Reboot

The driver currently reports errors using several different Beeps. This is ugly, but consistent with the rest of the driver. A very high pitched beep (2kHz) means the registry entry was not found or invalid (check Security on the key). A medium pitched tone (1.5kHz) indicates that the driver got "Connection Refused" from the server.

---- atslēgvārdi : winesd WinESD-0.03.zip WinESD-0.03

Kojas un tīkls paša priekam

Kad tā jāpiedomā.. ar ko sākās tīkla pieredze kojās... ā..

Es atminos 1. kursu. Dzīvoju 208., kopā ar Gunāru. Sākotnēji man pat dators nebija atvests, jo kautrējos no sava PII350. Anyway - datoru atvedu, jo sākās represijas, iedalot man guest akuntu un ik pa laikam pat to atslēdzot. Ja nemaldos, uz viņa datora arī sāku iepazīt tālaika www.va.lv struktūru un tās paslēptās lietas. Kā finišs bija mājas lapas koda apskate un datu bāzes struktūras iepazīšana. Kaut gan būtībā, finišs bija veiksmīgā manis uzņemšana ViA IT staffa darbinieku pulciņā. Paralēli tam, ka dabūju datoru notika vēl visādas citādas lietas - es tiešām mācijos, ar Aspirīnu pat skrējām uz lekcijām, lai nenokavētu lekcijas sākumu (pat pie Sietiņsona :) ), vazājāmies uz a-kojām..

...un vēl - pateicoties visādiem debiliem vīrusiem, tika aizvērts TCP/25 ports jo caur to sūtoties vīrusi. Pēc kāda laika aizvēra pilnīgi visu un atvēra tikai pāris portus, 80? 443? 1863? 6667? Par portiem varēja vest diskusijas, ja labi sarunāja vai bija draugos ar vadošajiem, tad daudz ko varēja dabūt. Rezultātā vairs nevarēja nosūtīt epastus, negāja DC++. Nostalģījai un kopējā "kad mēs augām.." pacelšanai vēl varu pieminēt, ka kopējā tīkla infrastruktūra bija tāda: Internets -> liela (Mikrotik?) Wifi antena 2 un 4 stāva gaiteņa vidū -> PCMCIA wifi karte kaimiņa (Valda) datorā -> Komutators (Svičs) -> Mans dators. Piekam lai tas lokālā tīkla pasākums būtu ātrāks, tika izveidota darba grupa KOJA un no mūsu swiča (par spīti līgumā teiktajam) pa ārpusi "gāja" vads uz citu istabiņu (no kuras tad arī tālāk).

HTTPort...

Tajā pašā, pirmā kursa rudenī atceros mirkli kurā savienojot programmatūru ar esošo tīklu, nosūtiju vēstuli no Outlook (kautgan tas nebija iespējams). Pēcāk arī istabas biedrs ieinteresējās, taču tas bija pārāk ķēpīgs pasākums un tādēļ zaudēja interesi. Būtībā, kad tā paskatās, tur bija:

- http://www.atomintersoft.com/products/alive-proxy/socks5-list/ , Socks proxy ar CONNECT metodes atbalstu

- http://www.htthost.com/quick_overview.boa, Programma kas var atvērt lokālu portu un visus caur to veidotos savienojumus "izlaist" caur norādīto starpniekserveri (proxy).

Priekš manis tas bija kas jauns. Epasts gāja, irc savienojumi arī. Atceros kā meklēju ātrākus proxy serverus.. Tiesa - ja arī uzlika ka lokālais 4012 -> dchub.hackers.lv:4012, pieslēgties pie DC++ varēja, taču "atvilkt" neko nevarēja, jo tas nozīmēja jaunu savienojumu veidošanu tieš ar klientiem. Toties - šī sistēma bija labs "proof of concept" .. :)

FreeCap...

Nedaudz vēlāk šo visu papildināju ar programmatūru, kas saucās socksifier. Konkrētas programmas?

- http://www.freecap.ru/eng/?p=whatis, FreeCap ir SocksCap bezmaksas dvīņu(brālis?).

Ideja tāda ka, norādot socks proxy un norādot konkrētu programmu, šī "savāc" visus norādītās programmas savienojumus un "izlaiž" tos caur norādīto proxy serveri. Ja nemaldos, kautkādā sakarā pat kā proxy izmantoju augstāk minēto HTTPort.

Lēnu, taču darbojās. Tā rezultātā, atkarībā no proxy, varēju "atvilkt" kautko ar DC++ starpniecību.

Semestra beigās pārvācos uz 409. Pēc kāda laika dabūju savu pirmo bezvadu tīkla (wireless, wifi) antenu jo visu laiku bija jādzīvo bez interneta.

Atceros ka tas pats Gunārs vēl sāka prasīt naudu par to ka esmu izmantojis internetu kā argumentu minot to, ka savlaik viņi esot pirkuši sviču un vadus(!) (un es esmu dzīvojis tur 3 mēnešus un lietojis to bez maksas). Tas parādija cilvēku interesanto dabu.

Tātad internets. Neatceros, kas bija pirmais - bezvadu interneta meklējumi vai hotspot. Būtībā laikam kādu laiku vēl lietoju HTTPort tuneļu sistēmu.

Hotspot...

Kā nākošais ko atceros bija permanents koju tīkls, par ko parūpējās Edgars, Kaspars [un citi cilvēki ko ātrumā neatceros]. Pēc kāda laika (vai uzreiz?) tika uzlikts "Hotspot" - katram bija jāreģistrē sava tīkla kartes MAC adrese, citādi nebija interneta. Kopā ar to uzradās arī koju DC++ tīkls kas ja nemaldos tā arī nomira. Mana dalība tajā nenotika, jo es savam soksificētajam DC++ nevarēju iemācīt darboties ārpus tuneļa, lokālajiem savienojumiem. Kgan .. būtībā necentos. Tātad hotspot. Tiem kas nereģistrējās - tiem tad arī nebija internets. Kaut kur internetā izraku rakstu par ICMP tuneļiem (šeit wiki apraksts - tas nebija tas ko tolaik lasīju, bet gan šis), kas mani ieinteresēja.

Ap to laiku biju iegādājies jaunu datoru - AMD 1,7 Sempron un veco novietojis Ģimnāzijā par http://ne.ko-ne.da.ru ... iists.it serveri. Tādēļ:

Ingredienti:

- http://www.linuxexposed.com/index.php?option=com_content&task=view&id=153&Itemid=52 , raksts par to

- Linux instalācija uz mana galddatora.

- http://p6drad-teel.net/%7Ewindo/release/icmp_tunnel.tar.gz, tunelēšanas programma.

Burvība šajā bija tas, ka visi dati tiek sapakoti un noformēti zem viena parasta tīkla interfeisa, ar kuru var darīt visu ko vēlas. Otra burvība bija vēl maģiskāka - Koju rūteris visus TCP datus redirektēja uz hotspot autorizācijas lapu un tikai reģistrētās MAC adreses tika cauri... taču šis neiekļāvās tajos nosacijumos, jo ping (ICMP) darbojās tā vai tā, pat bez reģistrācijas, un pie tam - tātad uz to arī neiedarbojās koju interneta limits - uz katru lietotāju ~70kbps. Tā vietā tīri teorētiski varēju dabūt ~4Mbps, bet praktiski Ģimnāzijas internets mani limitēja uz 60kbps (bet VISI porti vaļā). Caurlaidību notestēju, testam uzliekot darba vietā otru galu un tā kā tie ir vienā ViA tīklā, tad varēju papriecāties par ātru filmu ielādi :P

VPNd

Pēc kāda laika ICMP aizvēra un uzlika jaunu rūtera programmatūru. Protams nepiemirsa arī par P2P filtrēšanu. Tas nozīmē ka - vienalga pa kuru portu iet, ja vien datu plūsmu skenē, tajā atrodot P2P, to bloķē. Mīnusi šim te bija

- ICMP tuneli vairs nevarēja izmantot

- Savienojumi bija jākodē

Tādēļ radu jaunu risinājumu:

- VPNd

VPNd priekšrocība ir iespēja pielāgot jebkuram portam un kodēt savienojumus.. un tas viss tiek iepakots vienā parastā tīkla interfeisā. (Protams Linux)

Paralēli šiem notikumiem biju savā istabā novietojis rūteri kas ļāva uzelpot, jo:

- varēju lietot windows un savukārt tunelēšanu transparentā veidā veica tunelis

- tas sadalīja savienojumus - to kas neiet caur kojām to pa nedaudz lēnāko tuneli, un to kas iet - pa koju tīklu. :)

- Rūteris vēlāk kalpoja arī kā Counter-strike serveris un web-statu serveris

- Savienojot virtuālajā tīklā, varēju rūterim piekļūt no Internet.

- Varēju padalīties ar Internetu arī ar citiem koju iemītniekiem.

Tad arī iemācijos ļoti daudz par ugunssienām, filtrēšanu, redirektēšanu un datu pakām. Izstudēju arī VPN tipus un to atšķirības.. jo tie ir dažādi..

Wifi

Koju internets mēdza izbeigties. Atceros kad mūs atstāja bez interneta veselu nedēļu. Ko darīt? Kad Tev atņem kautko, tad Tu dari kautko līdz apnīk. Tad dari kautko citu. Nu es izlēmu izvilkt no atvilknes savu wifi karti un palūkoties, kas notiek ārā. Ārā stāvēja televīzijas tornis ar kautkādām apraidēm, banānu mājas un pretējā māja. Ap to laiku biju salasījies. ka WEP var "atlauzt" pāris minūtēs, taču tam man nederēja mana tālaika wifi karte. Atlika atvērtie SSID bez datu kodēšanas. Protams neviens no tiem adresi automātiski nedeva, tādēļ izvēlējos instrumentu:

- Ethereal, datu plūsmas caurskatīšanai

- Netstumbler, tīku skenēšanai

- un wifi tīkla karti

Pa vienam pieslēdzos tīkliem, kuriem varēju pieslēgties un "klausijos" kas notiek tīklā. Rezultātā sāka birt IP adreses un pieprasijumi. Pierakstiju katru IP un paņēmu no to apakštīkla vienu un uzliku savai kartei... neiet. Nākošā IP - neiet... tā daudz daudz mēģinājumi līdz ... līdz "aizgāja".. :) Starp tiem pat pastāvēja saikne, jo pieslēdzoties pie dažādiem punktiem un ar komandas "ping -r 9 IP.IP.IP.IP" palīdzību sazīmēju tīkla topoloģijas kartes uz piezīmju bloka lapām. Notestēju, ka varu pat uzlikt sev ārējo IP no GEANT tīkla, tiesa šo variantu uzreiz aizmirsu jo ārējā IP nozīmē lielāku atbildību.

Būtībā, pats jaukākais ir tas, ka tas vairāk bija kā "proof of concept" - tas ko uztvēru un izvēlējos lietot dēļ visātrākā interneta (~4mbps), bija 1.4 km attālumā esoša antena no 9stāvu mājas .. ar parastu istabas wifi antenu, kas paredzēta ~20 metriem (protams caur sienām).

Tad arī izlasīju daudz materiālus par IEEE 802.11b standartu un to cik tās radiolinku antenas gan ir vienādas ar parastajām istabas antenām. Vēl arī tas, cik gan mūsu dati ir neaizsargāti, plūstot pa šādi "nokonfigurētiem", nekodētiem savienojumiem.

Neatceros kādēļ, bet laikam dzīve bija pārāk salda vai kas, bet antenu iedevu lietošanā uz Smilteni un pēc tam tā nonāca pat Īrijā :P un tad uz Latviju.. Tā visa rezultātā no tās bija palikusi pāri tikai platīte.

Pēc tam tā atkal nonāca pie manis un kalpoja līdz pat šim pavasarim, kad spēcīgs vējš piepūta to ar lietu un kautkas nodega.. bet tas mani nepārsteidza pēc tā visa ko antena pārcieta.. :)

Pa vidu šim - tika nogriezts P2P visā augstkolā, jo daudz ar saviem portatīvajiem datoriem gāja uz skolu "vilkt filmas". Šī iemesla dēļ arī mums beidzās P2P, bet vismaz porti palika atvērti. Protams P2P varēja iedarbināt atkal ar veco laiku metodēm, taču reālo risinājumu tam rada Arča - uTorrent ļauj savienojumus kodēt, izvēloties "force encrypting outgoing connections". Vēl arī gāja VPN, tādēļ katrs varēja izmantot savus mājas datorus VPN tuneļiem.

Saplīsušās antenas vietā, Aspirīns iedeva savu wifi USB antenu. Mācību biju guvis - uzliku tai maisiņu un saskočoju, lai lietus vairs neuzvar manu internetu. Draiverus priekš Linux atradu samērā ātri. Viss darbojās, taču lai signāls būtu kautcik-necik labs, vajadzēja to ietērpt "makaronu kāšamajā" :D Viss gluži kā te: http://www.usbwifi.orcon.net.nz/

Antena bija laba, tik ik pa laikam nokārās un vajadzēja izdomāt sistēmu kā pārstartēt ik pa laikam interfeisu. To paveicu ar parastu "skriptu" un crontab.

Pēc kāda laika iegādājos jaunu USB antenu - 10Ls, ebay.co.uk :) Tāpat tā tika arī pie jauna, izskatīgāka "makaronu kāšamā", taču tas uztvēra sliktāk, tādēļ atliku atpakaļ veco.

Mīnuss - tai antenai nebija Linux draiveru un ar ndiswrapper kautkas neizdevās. Tā nu piespraudu pie sava gald-datora un šārēju internetu.. :)

Nesen pamanīju, ka kojās ir atvērts arī VPN (pptp) kā tāds un to var izmantot "pa tiešo".

Tā tas notika līdz pat mirklim kad izvācos no kojām un ar prieku pārdomāju visus foršos studiju gadu piedzīvojumus.. :)

Tātad stāstam itkā vajadzētu beigties, jo šobrīd esmu pārvācies... reāli... reāli bija tā, ka pārvākšanās notika diezgan spontāni un kā jau aprakstīts http://iists.it/index.php?i=1&j_t=1&lj_id=341, es tiku pie interneta pat vēl ātrāk. Iepriekšējā apraide nebija pieejama, jo logs atrodas uz citu pusi, un attālums ir daudz lielāks. Tas kas rakstā nav teikts ir tas, ka Interneta avots ir kāds Interneta Pakalpojumu Sniedzējs, pie kura arī došos, lai salabo šo problēmu, jo no mana skatijuma tā izskatās kā "rūtera galos stāv autorizācija, kurai cauri var tikt tikai ar lietotāja datiem (ko iegūst par maksu), taču pašus rūterus savieno nekodēts savienojums, kurā var lietot internetu bez autorizācijas.."

Taču es izdomāju ka kādā mirklī ir jāpieliek punkts tam visam :), sagaidīju savu Interneta meistaru, parakstīju līgumu uz gadu (jo tā lētāk) un lietoju to par maksu. :)

.. bet rūteris tik un tā stāv virtuvē... :P

Attaisnošanās:

Viss šeit aprakstītais bija un ir pētijums, ir paredzēts tikai mācībām, un kā atskaite manam piezīmju blokam (iists.it) lai ir ko rādīt bērniem. Studiju gadi un nepārtraukti savilktās drošības un barjeru jostas man lika iemācīties daudz jaunas lietas. Vajag tikai pielikt domāšanu/loģiku un ar virtuālo pasauli var sadzīvot pavisam citā līmenī. Par to vai neesmu bijis ļauns? - Manuprāt nē. Es neko neplēsu par spīti tik daudzām iespējām, piemēram no loga atrastie atvērtie wlan rūteri ar pamata uzstādijumiem (un parolēm) kā d-link un linkys. Arī tas ka kojās daudzi tagad lieto portatīvos datorus ar wifi interneta pieslēgumu. Tik vien vajag kā pagriezt antenu uz koju pusi un ar ethereal + filtru nolasīt, piemēram, draugiem.lv paroles. Elementāri, taču - kam to vajag? :) - Nekad to neesmu darījis. Neesmu arī nevienu tīklu uzlauzis, tikai ievadijis pareizas IP pareizajās ailītēs.

fjū, tikām līdz raksta beigām.. :)

Dzīvoklis, Internets

Šī ziņa IT sadaļā, jo

- pieteicu vakar Mikronet internetu. Pozitīvi ir nupat notikušie apgreidi, kas nozīmē ka pa 11.62, iepriekšējo 5mbps vietā dabūšu 10mbps. Slikti tas ka internets būs te tikai ap trešdienu.

nupat pabeidzām izkrāmēt mantas. saliku kopā kompīti, izvilku dievīgo antenu.. paskenēju tīklus, paskenēju adreses un <10 min vēlāk sāku lietot normālu 1.54Mbps internetu. Nezinu kam par to buča bet tagad jāapdomā 11.62/mēn.

Paldies par uzmanību.

p.s. Mik, akcija "2 dienas bez interneta" tomēr atcelta :P

Apache2: Vairāki SSL virtualhosti zem vienas IP

Cik lasu, saprotu, ka nav iespējamas vairākas ssl lapas uz viena servera...

Kā risinājums tiek piedāvāts pievienot serverim attiecīgi IP adresi un tai "pieslēgt" šo ssl hostu .. taču man šāds risinājums neder.

tādēļ risinājums ir - "piemiedzot acis" sertifikātu validēšanu, ir iespējams transparentā veidā "uzlikt" arī citus virtualhostus uz ssl uz tās pašas IP un faili tiks lādēti no citas vietas...

Tam vajadzēs mod-rewrite

apache2ctl restart

un iekš jau iepriekš izveidotā virtual-hosta pievienojam rindiņas:

RewriteCond %{SERVER_NAME}% cits.domeens.com

RewriteRule ^/(.*) /cits/$1 [L]

Lapas datnēm jaatrodas direktorijā "cits", tas norādīts pēdējajā rindiņā.